撰文:菠菜菠菜

核心摘要

-

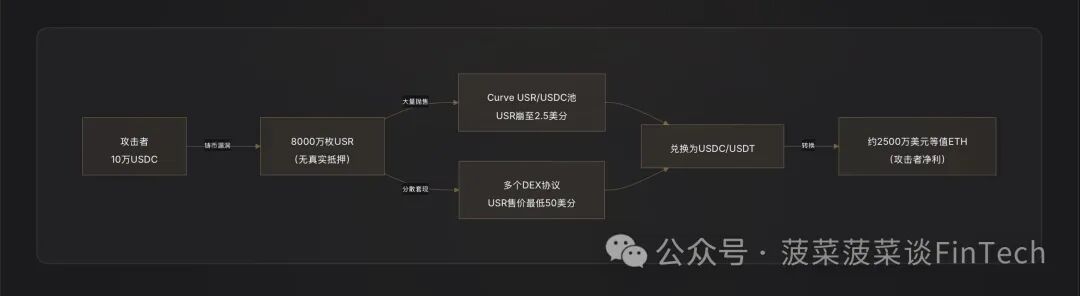

攻击手法:攻击者仅用约 10 万美元 USDC,利用 USR 铸币函数中的关键漏洞——可能是预言机被操控、链下签名者密钥遭到泄露,或铸币请求与执行之间缺乏金额校验——凭空铸造了8000 万枚 USR(价值约8000 万美元),随后迅速兑换为真实资产。

-

套利路径:攻击者将非法铸造的 USR 分批抛售至 Curve Finance 等流动性池,导致 USR 价格最低跌至2.5 美分,在脱锚混乱中累计套现约2500 万美元,随后将套利所得转换为 ETH 完成洗出。

-

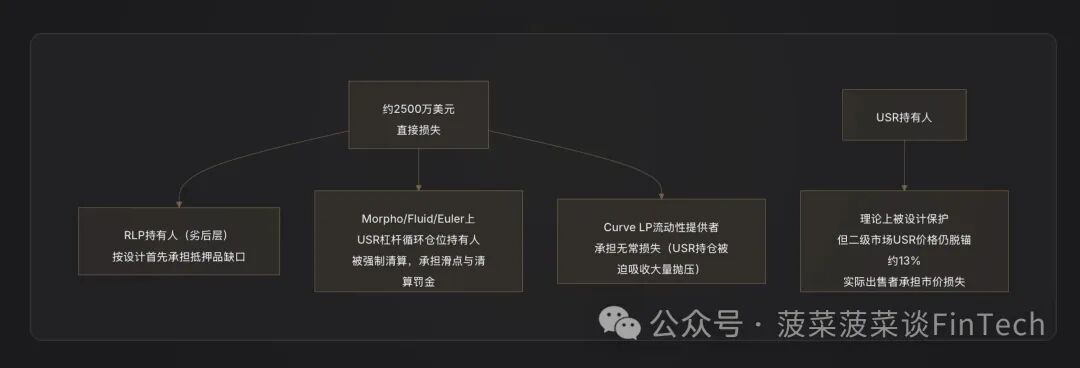

损失分配:根据 Resolv 双层风险架构的设计逻辑,此次攻击造成的抵押品缺口首先由 RLP 保险池持有人承担(RLP 价格将随协议资产净值下降),而 USR 持有人在协议暂停赎回前理论上受到保护;但 Morpho 等借贷协议上的 USR 杠杆循环仓位(Looping)因脱锚而遭遇强制平仓,造成二次损失。

-

连带协议:主要受波及的 DeFi 协议包括:Curve Finance(USR/USDC 流动性池瞬间崩溃)、Morpho(USR 作为抵押品的杠杆仓位触发清算)、Fluid和Euler(同样存在 USR/RLP 循环仓位)。

-

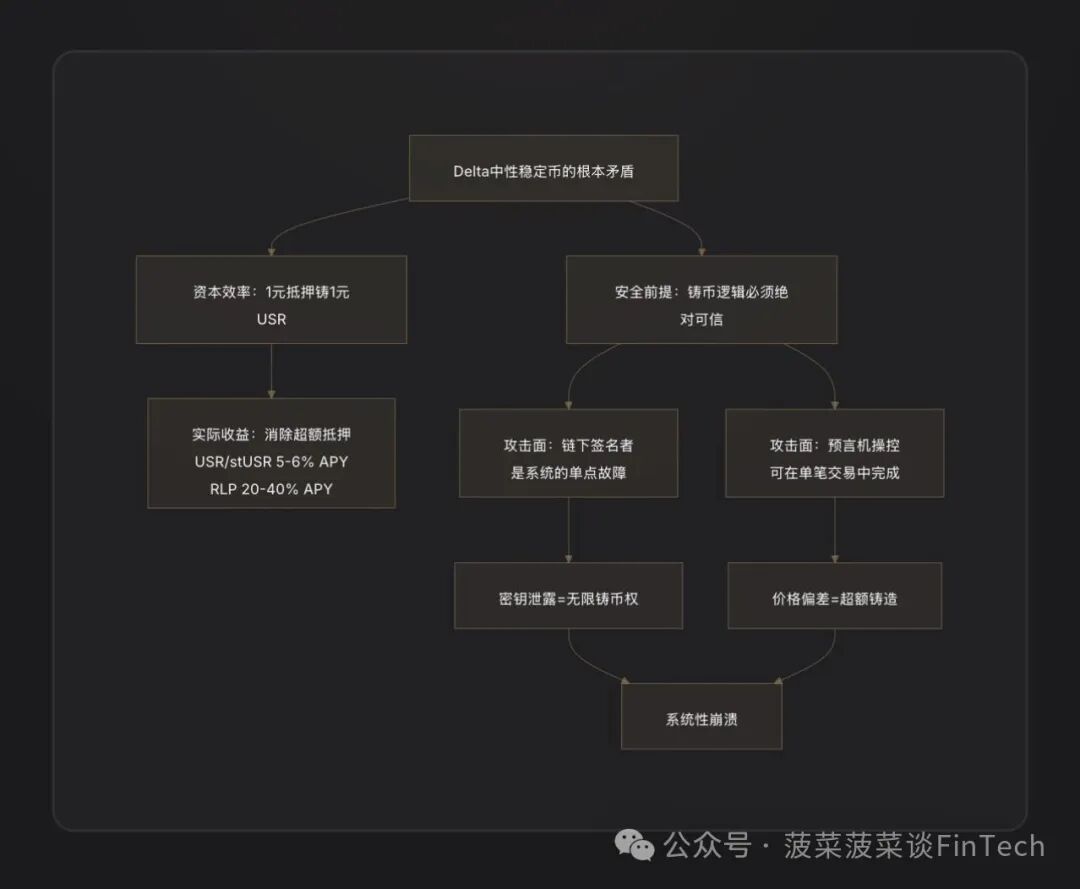

行业警示:此次事件揭示了 Delta 中性稳定币的一个根本性弱点——铸币逻辑与链下签名/预言机的耦合点是系统最脆弱的攻击面,任何"1 元铸 1 元"的资本效率设计都必须以极度严苛的合约安全审计为前提。

一、RESOLV 与 USR:理解这个体系,才能理解这次攻击

在讨论攻击之前,我们必须先搞清楚 USR 是如何运作的——因为攻击者正是利用了其设计中最精妙也最脆弱的部分。

USR 的核心机制:Delta 中性稳定币

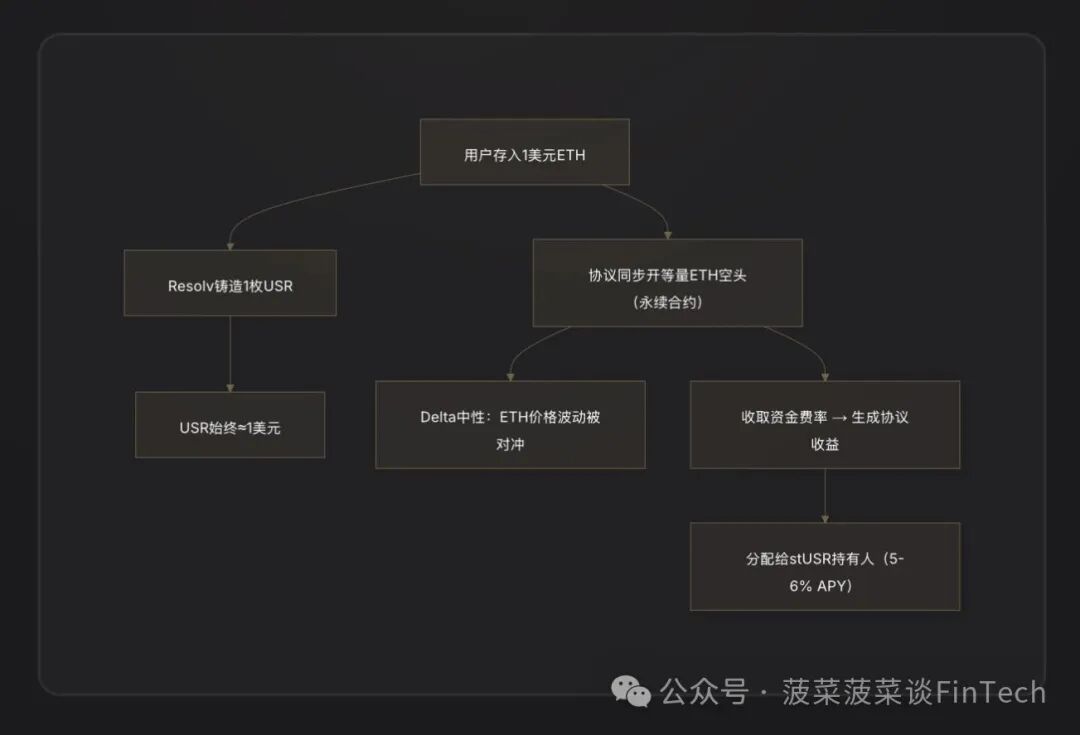

USR 不是USDT那种由银行存款支撑的稳定币,也不是 DAI 那种超额抵押型稳定币。它是Delta 中性稳定币——一种通过"一手持有 ETH 现货+一手做空 ETH 永续合约"来实现净风险中性的架构[注 1]。

逻辑如下:当你存入 1 美元的 ETH 铸造 1 枚 USR 时,Resolv 协议同步在永续合约市场开等量的 ETH 空头仓位。ETH 涨了,现货赚钱,合约亏钱;ETH 跌了,合约赚钱,现货亏钱——两相抵消,净资产始终约等于 1 美元。这使得 USR 与 ETH 价格脱钩,同时又保持了 1:1 的美元锚定[注 2]。

这套架构的优势是资本效率极高:你只需要 1 美元的 ETH 就能铸造 1 枚 USR,无需超额抵押。收益来源则是对冲仓位的资金费率(多头支付给空头的费用)以及 ETH 质押收益,USR 持有人因此能获得约 5-6%的年化收益,质押版本的 stUSR 利率还更高[注 3]。

双层架构:USR 与 RLP 的风险隔离

Resolv 为了解决"谁来承担协议运营风险"的问题,设计了双层代币结构:

-

USR 层(优先级高):持有人享有稳定的锚定保护,损失不由其承担;

-

RLP 层(劣后层):RLP 持有人充当协议的"保险池",承担市场风险、交易对手风险(如资金费率持续为负)以及潜在的合约风险,作为补偿获得更高收益(20-40%年化)[注 4]。

规则很清楚:任何损失,先扣 RLP,再扣 USR。当 USR 的抵押率降至 110%以下时,RLP 赎回将被自动冻结,优先保障 USR 持有人[注 5]。

这是理解此次攻击损失分配的关键前提。

二、攻击全程复盘:一场 17 分钟的精准洗劫

timeline

title Resolv USR 攻击时间线(UTC,2026 年 3 月某周日)

攻击准备 : 攻击者准备约 10 万美元 USDC 作为初始资金

02:21 UTC : 攻击者首次调用铸币函数,仅用 10 万 USDC 铸造 5000 万枚 USR

02:38 UTC : USR 在 Curve Finance 的 USR/USDC 池价格跌至谷底:0.025 美元(面值 2.5 美分)

攻击持续 : 攻击者再次操作,额外铸造 3000 万枚 USR

退出阶段 : 攻击者将 8000 万枚 USR 拆分至多个协议,兑换为 USDC/USDT 后转换为 ETH

几小时后 : USR 价格部分回升至约 0.87 美元,仍有约 13%的脱锚幅度

攻击核心:铸币函数到底出了什么问题?

这是目前最关键、也是信息最不完整的一环。链上数据已经证实了一件事:攻击者用10 万美元的 USDC"买到"了价值5000 万美元的 USR[1]。这个 1:500 的铸造比例意味着合约的铸币金额校验彻底失效了。

加密基金 D 2 Finance 给出了三种可能的攻击路径假说[注 9]:

假说 A:预言机被操控(Oracle Manipulation)。USR 的铸造价格依赖于价格预言机。如果攻击者能在一笔交易中临时压低预言机报价(例如通过闪电贷砸盘),让合约以为用户存入的资产价值更高,就能铸造出超额的 USR[注 6]。

假说 B:链下签名者密钥泄露(Off-Chain Signer Compromise)。Resolv 的铸造流程包含一个链下签名验证环节——用户的铸造请求需要经过协议的后端服务签名才能执行。如果这个签名密钥被盗,攻击者可以伪造任意金额的合法铸造指令,绕过所有链上限制[2]。

假说 C:请求与执行之间的金额校验缺失(Validation Gap)。铸造流程分为"发起请求"和"执行铸造"两步。如果合约在执行时没有严格检验最终执行金额是否与请求金额一致,攻击者可能在发起请求后、执行前对参数进行篡改,实现超额铸造。

截至报告撰写时,Resolv 官方尚未公布完整的漏洞根因分析(RCA),因此上述三种假说的优先级尚无法最终确认。

从攻击效果判断,假说 B(签名者密钥泄露)或假说 C(验证逻辑缺失)的可能性更高——因为预言机操控通常需要大量资金且难以实现如此极端的价格偏差;而 8000 万枚 USR 被铸造时,攻击者实际投入的资金极其有限,更符合"绕过合约校验"的特征。

攻击者如何套现:一个教科书级的 DeFi 出逃剧本

攻击者拿到 8000 万枚 USR 后,面临的挑战是:如何把虚假铸造的稳定币转化为真实价值?

D2 Finance 称之为"教科书级 DeFi 黑客套现路径":攻击者将 USR 分批发送至多个流动性协议,优先在 Curve Finance 的 USR/USDC 池(USR 最大的流动性池,日交易量 360 万美元)大量抛售[注 10]。

因为 Curve 的流动性是有限的,当 8000 万枚 USR 突然涌入时,池子被彻底砸穿——USR 价格在 17 分钟内从 1 美元跌至2.5 美分。攻击者并非期望以 1 美元全部出售,而是在 0.25 美元~0.5 美元的区间内逐步兑换为 USDC/USDT,最终将套利资金转为 ETH 完成洗出。

PeckShield 估算,最终套现金额约为2500 万美元[注 11]——考虑到大量 USR 在极低价格区间出售造成的滑点损失,这一数字意味着攻击者的实际提取比率约为 30%(2500 万/8000 万)。其余 7 成的"价值"消失在了流动性耗尽的巨大滑点中。

三、脱锚之后:USR、RLP 与抵押体系发生了什么

USR 的抵押率瞬间崩塌

正常运行时,USR 是 1:1 由 ETH+对冲仓位支撑的。但在 8000 万枚无抵押 USR 被铸入系统后,整个 USR 供应量对应的真实资产远不足以 1:1 赎回——抵押率大幅跌破 100%。

这直接触发了 RLP 层的保护机制——协议理论上会冻结 RLP 赎回,优先保护 USR 持有人。但与此同时,由于 USR 自身已脱锚(在二级市场交易价格约 0.87 美元),USR 持有人也面临市价出售的损失。

借贷协议的级联清算

这是此次事件中最被低估的连带损害之一。

Resolv 的增长很大程度上依赖一种策略:用户将 USR 作为抵押品存入 Morpho、Fluid、Euler 等借贷协议,借出 USDC,再买入更多 USR,循环往复,形成杠杆循环仓(Looping),有些用户的杠杆倍率高达 10 倍[3]。

当 USR 价格从 1 美元骤跌至 0.87 美元乃至更低时,这些杠杆仓位的抵押品价值瞬间蒸发了13%+。由于借贷协议会在抵押率跌破清算线时自动强制平仓,大量 USR 被机器人清算,将更多 USR 抛入二级市场,进一步压低价格——形成经典的死亡螺旋压力[注 7]。

Morpho 上有专门的"MEV Capital Resolv USR Vault",TVL 在攻击前已达到相当规模,这些仓位是连带损害的主要承受者[4]。

协议 TVL 的急剧萎缩

Resolv 在攻击前的 TVL 已增长至数亿美元量级(曾峰值逾 6.5 亿美元,主要由 Morpho 和 Euler 上的杠杆仓位驱动)。协议暂停后,用户无法赎回 USR,TVL 数字的计算也因 USR 价格脱锚而陷入混乱[5]。

四、损失谁来承担?各方风险敞口解析

RLP 持有人是设计上的第一损失层。攻击造成的抵押品缺口(8000 万无抵押 USR 被铸造)将直接反映为 RLP 净值的下降——RLP 的价格是协议超额抵押部分的权益凭证,当协议整体出现未覆盖的债务时,RLP 首先贬值[6]。

USR 杠杆仓位持有人是实际损失最重的一类。他们不仅面临被清算(清算通常伴随 5-10%的罚金),还在 USR 脱锚期间以低于锚定价格出售了持仓,叠加损失不可避免。

Curve LP 流动性提供者承担了无常损失——当攻击者大量售出 USR 时,LP 的池子从"50%USR/50%USDC"被动地吸收了大量 USR(卖出了 USDC,持有了更多低价 USR),形成套利性损失[注 8]。

普通 USR 持有人:根据设计,若协议正常触发暂停机制,USR 持有人能以剩余真实抵押品 1:1 赎回。但问题在于:攻击发生后协议已暂停所有功能,赎回窗口关闭,实际出售者只能以 0.87 美元的市价成交,承担 13%的脱锚损失。

五、应急响应:RESOLV 团队的处置措施

Resolv 团队的第一反应是立即暂停全部协议功能,包括铸造、赎回和转账,以切断攻击者的进一步操作通道[1]。

截至报告撰写时,Resolv 已公开确认了攻击的发生,但完整的事后分析报告(Post-Mortem)和正式补偿方案尚未发布。这符合 DeFi 安全事件的典型处置时序——团队通常需要 48-72 小时完成链上取证和漏洞确认后,才会公布详细的补救方案。

值得关注的是,Resolv 此前已与 Immunefi 合作设立了漏洞赏金计划,并部署了 Hypernative 的主动安全监控系统[7]。后者理论上应该能够捕捉到异常铸造事件的预警信号——这引发了一个问题:预警系统是否及时触发,还是攻击速度已经超过了人工干预的窗口?

从 USR 在 17 分钟内崩至 2.5 美分的极端速度来看,攻击执行效率极高,反应时间窗口非常有限。

六、同类协议的警示:DELTA 中性稳定币的系统性风险

这次 Resolv 事件不是孤立的,它是DeFi"合成美元"赛道上一次具有典型示范意义的失败。

核心教训一:链下签名者是中心化的危险。Delta 中性稳定币为了实现高效铸造,通常引入链下后端服务进行订单验证。这个"链下组件"本质上是一个中心化的权力节点——如果其私钥泄露,攻击者相当于获得了协议的铸币权。这是把 Web 2 的安全弱点引入了Web 3[8]。

核心教训二:"1:1 资本效率"是把双刃剑。超额抵押系统(如 MakerDAO)的设计哲学是,即使合约有小漏洞,超额的缓冲抵押也能吸收一部分损失。Delta 中性系统把缓冲归零——任何铸造逻辑的失效,都会直接造成等比例的系统缺口,没有冗余。

核心教训三:TVL 快速增长时审计跟不上。Resolv 从不到 5000 万美元的 TVL 在三个月内增长至 6.5 亿美元以上,主要驱动力是 Morpho 上的杠杆循环策略。系统复杂度和集成点的急速扩张,给审计形成了巨大压力。类似的教训在 DeFi 历史上屡见不鲜:Euler Finance(2023 年 3 月,1.97 亿美元损失)、Inverse Finance(2022 年 4 月,1560 万美元)都是"设计上合理但铸币/借贷逻辑存在细节漏洞"的悲剧[9]。

七、核心结论

这次攻击揭示的,不仅是一个合约漏洞,而是Delta 中性稳定币赛道在架构层面的一个深层矛盾。

故事的起点是 USR 的设计雄心:不依赖法币储备、不依赖超额抵押,只靠对冲衍生品实现 1:1 的资本效率。这一设计在上行阶段逻辑完美——用户用 1 美元 ETH 铸造 1 枚 USR,协议用资金费率回报用户,数亿美元的 TVL 快速聚集。

但"1:1 的资本效率"同时意味着系统完全没有抵押缓冲。一旦铸币逻辑出现漏洞——无论是链下签名者密钥泄露,还是请求与执行之间的校验缺失——攻击者能用近乎零成本造出任意数量的稳定币。这不像超额抵押系统那样还有一个安全垫,而是直接穿透系统。

8000 万枚 USR 的诞生,只用了 10 万美元、17 分钟、2.5 美分的价格谷底。攻击者提走了 2500 万美元真实价值,留给协议的是一个等待修复的黑洞——以及一份由 RLP 持有人、杠杆仓位用户、Curve LP 共同撰写的、付出真实成本的账单。

Curve、Morpho、Fluid、Euler 这些周边协议的连带损害,则是 DeFi 世界"超级可组合性"(Hypercomposability)的另一面:协议之间的集成在正常时期放大了收益,在危机时期同样放大了风险。

最终,这件事的警示意义在于:在 DeFi 里,你敞开的每一个效率窗口,就是你暴露的每一个攻击面。链下签名者的存在让协议更灵活,但也让协议多了一个中心化的致命弱点。当 Resolv 的团队修复漏洞、重新开放协议时,这个权衡本身就值得每一个同类协议认真重新审视。

注释

- [注 1]**Delta 中性(Delta Neutral)**:金融衍生品术语。Delta 衡量资产价格对底层资产价格变动的敏感度。"Delta=0"意味着持仓不随底层资产价格涨跌而盈亏——即已充分对冲。对于 Resolv 来说,持有 1 美元 ETH(Delta=+1)同时做空等量 ETH 期货(Delta=-1),净 Delta=0,故称"Delta 中性"。

- [注 2]**永续合约(Perpetual Futures)**:一种没有到期日的期货合约,是加密货币市场的主流衍生品工具。持有空头永续合约意味着:ETH 价格下跌时盈利,上涨时亏损,从而对冲现货 ETH 的价格风险。

- [注 3]**资金费率(Funding Rate)**:永续合约市场的平衡机制。当多头仓位多于空头仓位时,多头定期向空头支付"资金费",反之亦然。Resolv 作为空头方,在牛市偏多的加密市场中通常能持续收取资金费,这是其核心收益来源。

- [注 4]**劣后层(Junior Tranche)**:金融分层结构中,劣后层投资者在损失发生时最先受损(相当于"第一亏损人"),但在收益分配时也能获得更高的风险溢价补偿。RLP 相当于 Resolv 协议的劣后层,USR 相当于优先层。

- [注 5]**110%抵押率触发线**:即 USR 的全量抵押资产价值是 USR 总流通量的 1.1 倍。低于此线时,RLP 赎回被暂停,确保剩余资产优先供 USR 持有人赎回使用。

- [注 6]**闪电贷(Flash Loan)**:DeFi 特有的无抵押借款工具,要求在同一笔交易(同一个区块)内完成借款与还款。攻击者可借此临时获得大量资金来操控价格,只要交易结束前还清即可,几乎无资金成本。

- [注 7]**死亡螺旋(Death Spiral)**:去杠杆过程中的自我强化崩溃:资产价格下跌→触发清算→更多资产被抛售→价格进一步下跌→触发更多清算,如此循环。

- [注 8]**无常损失(Impermanent Loss)**:自动做市商(AMM)流动性提供者面临的特有风险。当池子中两种资产的价格比例偏离初始状态时,LP 的资产组合价值会低于直接持有两种资产的价值,这个差值即无常损失。

- [注 9]D 2 Finance / CoinTelegraph 分析,引用 D 2 Finance 评论:"Either the oracle was gamed, the off-chain signer was compromised, or the amount validation between request and completion is simply missing." 同上来源。

- [注 10]CoinTelegraph 报道,USR 在 Curve USR/USDC 池 24 小时交易量 360 万美元,价格于 2:38 UTC 跌至 2.5 美分。

- [注 11]PeckShield 估算数据,引用自 CoinTelegraph 同上来源:"PeckShield estimated that the attacker was able to extract around $25 million from the attack amid USR's depeg."

来源

[1]CoinTelegraph, "Resolv Labs' Stablecoin Depegs Amid Exploit", 2026-03 https://cointelegraph.com/news/resolv-labs-stablecoin-depegs...

[2]Orbit Chain等历史案例参考——Halborn Blog, "Explained: The Solv Hack (March 2026)" — https://www.halborn.com/blog/post/explained-the-solv-hack-ma...

[3]Resolv Protocol - Gonçalo Afonso / Steakhouse Financial, — "Some top point-maximizing strategies involved leveraged USR/RLP positions on protocols like Fluid, Morpho, and Euler, achieving up to a ~10× points multiplier." https://kitchen.steakhouse.financial/p/resolv-usr

[4]MEV Capital Resolv USR Vault (Morpho), https://app.morpho.org/ethereum/vault/0xD50DA5F859811A91fD18...

[5]Resolv TVL历史数据,DeFiLlama: https://defillama.com/protocol/resolv

[6]RLP机制说明,Resolv官方文档: https://docs.resolv.xyz/litepaper/overview/rlp

[7]Hypernative安全监控,"Resolv Activates Proactive Security With Hypernative", https://www.hypernative.io/blog/resolv-activates-proactive-s...

[8]Stablecoin安全风险综述,Hacken, "Stablecoin Security: How Design Choices Create Vulnerabilities and Economic Risk", https://hacken.io/discover/stablecoin-security/

[9]Euler Finance 2023年3月1.97亿美元攻击;Inverse Finance 2022年4月价格预言机操控攻击,均涉及铸币/借贷逻辑的细节漏洞,参考:Chainalysis, https://www.chainalysis.com/blog/stablecoin-security-risks/